¿Qué es la dark web? Una guía de anonimato y privacidad en línea

Tor te da acceso a la web oscura, mientras que NymVPN protege tu camino en

Share

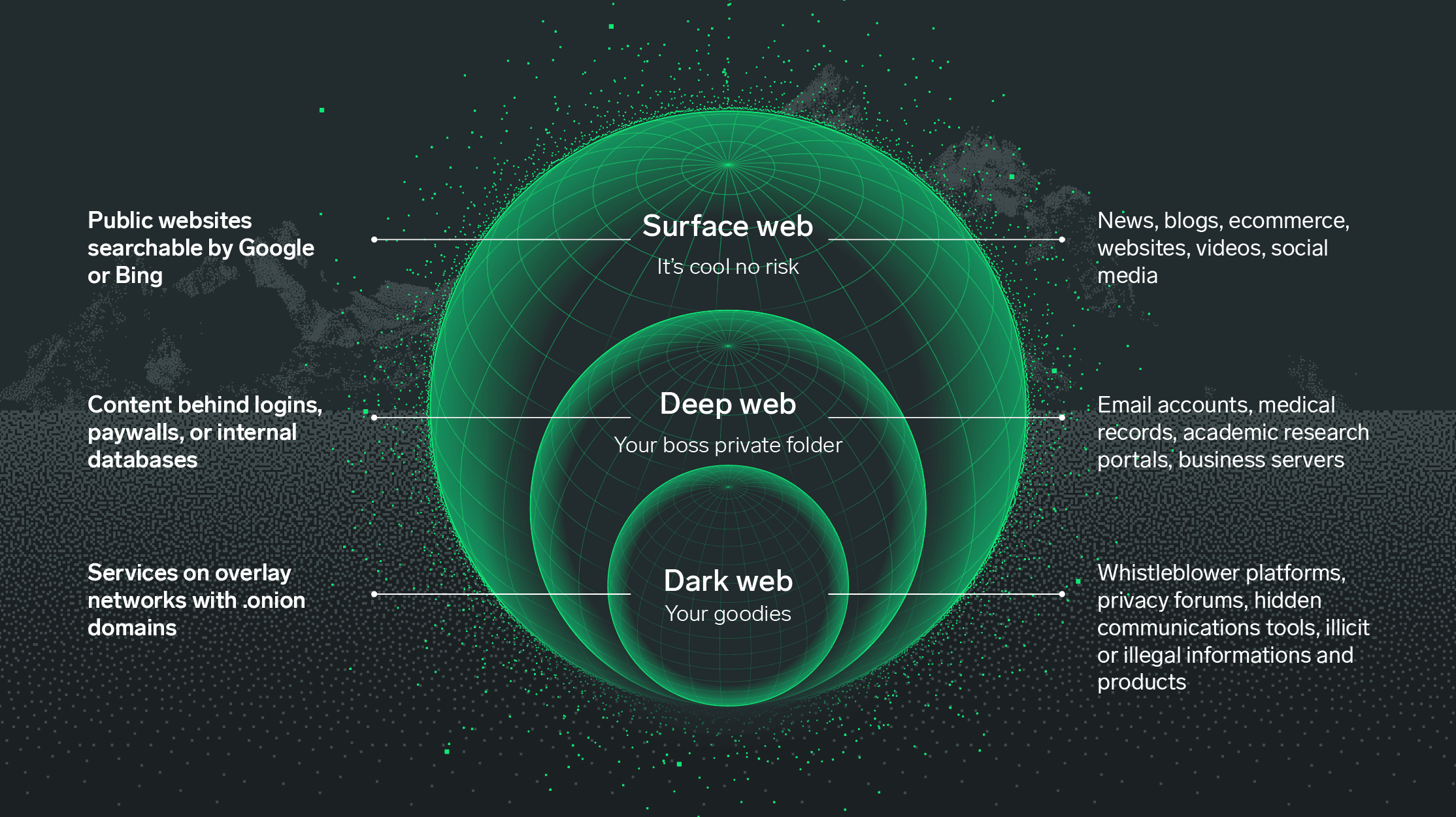

La frase web oscura choca imágenes de mercados ocultos y foros secretos. En realidad, la web oscura es una colección de sitios web y servicios cifrados que se ejecutan en redes como Tor o I2P, diseñados para proporcionar anonimato. No es inherentemente ilegal, pero navegar requiere cuidado.

Si estás buscando explorar la web oscura de forma privada y segura, Aprender cómo funciona la web oscura y cómo acceder a ella de forma segura es un paso esencial. Esto incluye entender cómo los sistemas de anonimato como enrutamiento de cebolla, VPN descentralizadas y redes mixtas se protegen contra la discreción.

¿Qué es la web oscuro?

La web oscura es parte de Internet que no es indexada por los motores de búsqueda regulares y sólo se puede acceder con herramientas especiales como el navegador Tor. A diferencia de la “web superficial” que utilizas todos los días, los sitios web oscuros utilizan conexiones cifradas y formatos de dominio únicos (como .onion) que están ocultos a los navegadores tradicionales.

Aunque a menudo se presenta como un centro de actividad ilegal, la oscura web también tiene muchos propósitos perfectamente legítimos. Los periodistas lo utilizan para recibir filtraciones de forma segura, los activistas confían en él para compartir información en países censurados, y usuarios conscientes de la privacidad lo exploran para entender cómo funciona la tecnología del anonimato.

Resumiendo: la web oscura no es un solo lugar, pero una red de sitios ocultos donde la privacidad y el anonimato son priorizados, y donde usar protecciones fuertes como NymVPN puede ayudar a mantener tu navegación segura.

Usos legítimos de la web oscura

A pesar de su reputación, la web oscura apoya casos de uso positivo:

- Silbar y filtraciones para periodistas e investigadores.

- Pasando por la censura en países con acceso restringido a Internet.

- Colaboración segura entre activistas y ONG.

- Herramientas de comunicación privada para comunidades bajo el mando.

Amenazas clave al anonimato y seguridad en el uso de la web oscura

Explorar la web oscura viene con peligros:

- Phishing y malware a través de direcciones falsas de cebolla.

- Salir del monitoreo de nodos que puede interceptar tráfico no cifrado.

- Exposición de metadatos donde los patrones de tráfico pueden ser analizados para infundir identidad.

- Los fraudes y estafas comunes en mercados no regulados.

Esta es la razón por la que la tecnología de privacidad más fuerte —como mixnets— ha surgido para llenar los huecos que dejó Tor. Aprende más en la guía de Nym para [¿Qué es una red mixta?] (/blog/what-is-a-mixnet).

Cómo acceder a la web oscura anónimamente

Acceder a la web oscura de forma segura significa tener herramientas de capa. Al igual que en la guía de Nym de ver porno de forma anónima con una VPN, la combinación de Tor y NymVPN proporciona la máxima protección.

Paso 1: Descargar Tor

Tor (Cuerpo de cebolla) es el punto de entrada principal a la web oscura. Recorre su tráfico a través de múltiples repetidores, lo que hace que sea más difícil para cualquiera rastrear su origen. Descargar siempre el navegador Tor desde el Proyecto Tor oficial.

Paso 2: Utilice una VPN para protección extra

Tor oculta tu tráfico, pero tu ISP todavía puede ver que lo estás usando. Una VPN previene esto cifrando tu conexión antes de que llegue a tu ISP. Esto es lo que se llama “Onión sobre VPN” (o “VPN sobre onion”).

Sin embargo, no todas las VPN ofrecen la misma seguridad. y muchas VPN gratuitas son espías externas que mantienen los registros para vender a los corredores de datos o que exponen sus datos a fugas.

NymVPN se construye de forma diferente. En lugar de servidores centrales, utiliza una mezcla descentralizada con cubierta tráfico para defenderse de la colección de metadatos. Eso significa sin registros y protección avanzada contra la discreción.

Paso 3: Harden tu navegador

La navegación web oscura requiere precaución. Deshabilita scripts, evita plugins y nunca instala extensiones desconocidas. Para privacidad diaria fuera de Tor, considera alternativas en Nym [guía de los navegadores más privados.

Paso 4: Verifique su configuración

Antes de entrar en sitios sensibles, compruebe su conexión VPN por fugas. Herramientas como [comprobación VPN] (/blog/vpn-check) confirman que tus solicitudes de IP y DNS están seguras.

Cómo el enrutamiento de la cebolla utiliza el cifrado en capas para protegerte

Enrutamiento de cebolla cifra tu tráfico en capas, como las capas de una cebolla. Cada repetidor Tor despega una sola capa, sólo conociendo la saliva anterior y siguiente, pero no el camino completo. Esto dificulta enormemente que un adversario rastree tanto al remitente como al receptor.

Sin embargo, el enrutamiento de cebolla por sí sola no oculta metadata como temporización, tamaño de paquete o volumen total. Un observador poderoso que supervise grandes partes de Internet todavía podría analizar patrones y hacer inferiores.

Protección de metadatos y su impacto en el anonimato

Los metadatos cubren detalles como con quién te comunicas, el tiempo y la frecuencia, y pueden ser tan reveladores como el contenido del mensaje. Incluso sin acceso al texto, las agencias de vigilancia pueden analizar patrones para asignar relaciones y comportamientos.

Tor oscurece el contenido pero deja los metadatos más expuestos. Esta es la razón por la que tecnologías como mixnets, utilizadas en NymVPN, van más allá. Mezclas baraja y retrasa el tráfico, añadiendo paquetes de portada para que el tráfico real sea indistinguible del ruido. Este nivel de protección es crítico si se desea evitar el análisis global del tráfico.

¿Qué son los metadatos?

La web oscura: FAQs

Sólo Tor otorga acceso a la web oscura, pero no oculta el uso de Tor de su ISP. El emparejamiento con NymVPN oculta esto y protege contra fugas de metadatos.

Cualquier herramienta de anonimato en capas añade latencia. La red mixta de NymVPN introduce el tráfico de cubiertas, que puede ser más lenta que una VPN estándar pero ofrece una privacidad significativamente más fuerte. El modo rápido de NymVPN proporcionará protecciones descentralizadas similares en el uso de Tor, con mejores tiempos de conexión.

Sí. Los errores comunes incluyen iniciar sesión en cuentas personales, descargar archivos o reutilizar nombres de usuario. Incluso las herramientas de anonimato más fuertes no pueden corregir errores humanos.

Ambos deberían utilizarse juntos. Los dispositivos móviles comportan riesgos adicionales (servicios de ubicación, aplicaciones en segundo plano). Siempre parche su sistema operativo, deshabilite los servicios innecesarios y primero enrute el tráfico a través de NymVPN.

Tor viaja a través de relés en capas, pero no oculta metadatos. Una mezcla deliberadamente mezcla, retrasa y oscurece el tráfico, lo que hace que el análisis global sea casi imposible.