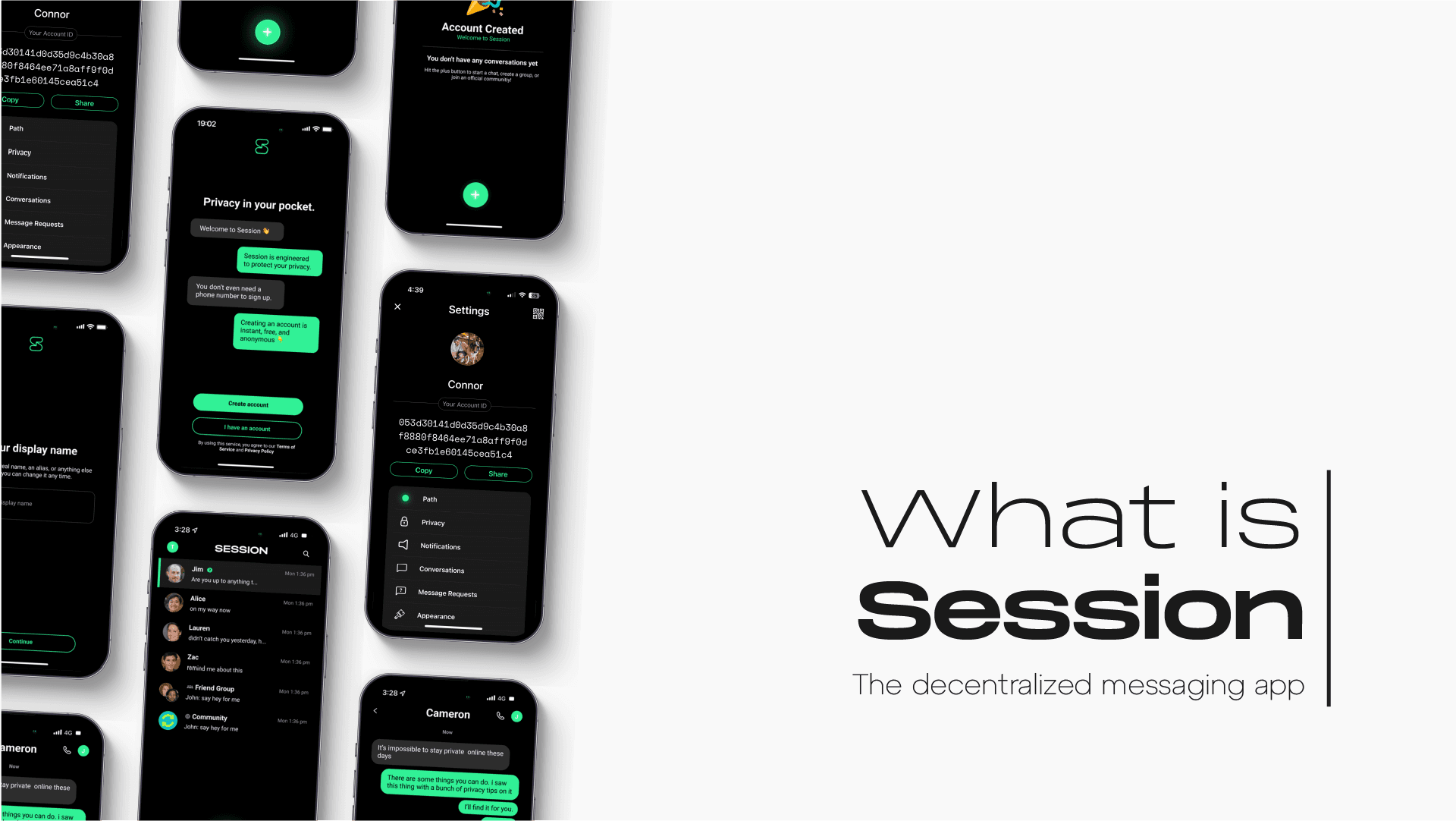

Session मैसेंजर क्या है?

यह डीसेन्ट्रलाइज़्ड मैसेंजर आपके मेटाडेटा की सुरक्षा के लिए डिज़ाइन किया गया है, जहाँ अन्य लोग ऐसा नहीं कर सकते

साझा करें

हम अब ऐसे युग में जी रहे हैं जब हमारी अधिकांश बातचीत, मामूली बातों से लेकर अत्यंत व्यक्तिगत बातों तक, मैसेजिंग ऐप के माध्यम से होती है। यह जानना बेहद जरूरी है कि हमारे बारे में क्या रिकॉर्ड किया जा रहा है: न केवल हम क्या कहते हैं, बल्कि हम किससे कहते हैं, कब, कहाँ और कितनी बार कहते हैं। इसे मेटाडेटा कहा जाता है, और लगभग कोई भी मैसेजिंग ऐप इस जानकारी की सुरक्षा नहीं करता है।

पेश है ** Session मैसेंजर**: एक प्राइवेट, मेटाडेटा को कम करने वाला मैसेजिंग प्लेटफॉर्म, जिसका उद्देश्य आपको “संदेश भेजने की सुविधा देना है, मेटाडेटा नहीं।” यह सिर्फ आपके टेक्स्ट को एन्क्रिप्ट ही नहीं करता, बल्कि इसे इस तरह से डिज़ाइन किया गया है कि यह उन डिजिटल निशानों को बनने से रोकता है जो व्यापक निगरानी को संभव बनाते हैं।

Nym की साइबर सुरक्षा टीम यहां यह समझाने के लिए मौजूद है कि सेशन वास्तव में क्या है, यह प्रतिस्पर्धियों से अलग तरीके से मेटाडेटा को कैसे संभालता है, और यह आपके डिजिटल प्राइवेसी टूलकिट में एक महत्वपूर्ण उपकरण बनने के योग्य क्यों है।

एन्क्रिप्शन के पर्दे के पीछे: मेटाडेटा से जुड़े जोखिमों की व्याख्या

जो चीज़ Session को अद्वितीय बनाती है उसे समझने के लिए, हमें सबसे पहले मेटाडेटा के बारे में बात करने की ज़रूरत है: वह अक्सर अदृश्य लेकिन गहराई से खुलासा करने वाला डेटा ट्रेल जो हर डिजिटल बातचीत और इंटरैक्शन के साथ होता है।

मेटाडेटा क्या है?

संदेश भेजने के संदर्भ में, मेटाडेटा संदेश के चारों ओर मौजूद सभी सहायक डेटा है:

- इसे किसने भेजा (और किसे)

- कब

- किस IP पते या अनुमानित स्थान से

- संचार कितनी बार होता है

- संदेश का आकार

- डिवाइस पहचानकर्ता

मेटाडेटा को अपनी बातचीत के नक्शे के रूप में सोचें: भले ही संदेश की कंटेंट छिपी हो, लेकिन आपके द्वारा अपनाए गए रास्ते (आप किससे बात करते हैं, कितनी बार, कब) बेहद संवेदनशील हो सकते हैं। दुर्भाग्य से, यह हमारी नाक के नीचे व्यवस्थित रूप से एकत्र किया जा रहा है।

और यहां तक कि जब संदेश एंड-टू-एंड एन्क्रिप्टेड होते हैं, तब भी आपके जीवन का यह मेटाडेटा मानचित्र उजागर रहता है।

लोकप्रिय मैसेजिंग ऐप मेटाडेटा सुरक्षा में क्यों विफल होते हैं

कई लोकप्रिय मैसेजिंग ऐप्स प्राइवेसी सुविधा के रूप में एन्क्रिप्शन जैसी चीजों का विज्ञापन करते हैं, जो सही है अगर इसे ओपन सोर्स कोड के साथ ठीक से लागू किया जाए। लेकिन आर्टिफ़िशल इंटेलिजेन्स (AI) द्वारा संचालित निगरानी के मामले में यह सुरक्षा का भ्रम मात्र है।

WhatsApp, Telegram और अन्य

कई मुख्यधारा के एन्क्रिप्टेड मैसेजिंग ऐप आपके संदेशों की कंटेंट की सुरक्षा करते हैं, लेकिन वे फिर भी मेटाडेटा एकत्र या प्राप्त कर सकते हैं। उनके सेंट्रलाइज़्ड सर्वर प्रेषक और प्राप्तकर्ता को सहसंबंधित कर सकते हैं, टाइमस्टैम्प लॉग कर सकते हैं और कनेक्शन विवरण रिकॉर्ड कर सकते हैं (उदाहरण के लिए आपका IP पता)। क्योंकि सेवा संचालक रूटिंग इंफ्रास्ट्रक्चर को नियंत्रित करता है, इसलिए पूछताछ या कानूनी मांगों से यह पता चल सकता है कि कौन किसे और कब संदेश भेज रहा है।

Nym से WhatsApp और Telegram जैसे प्रमुख ऐप्स के प्राइवेसी जोखिमों के बारे में और अधिक पढ़ें।

Signal

Signal को इसकी मजबूत एंड-टू-एंड एन्क्रिप्शन, लॉगिंग न करने की प्रथाओं और डिजिटल प्राइवेसी के प्रति प्रतिबद्धता के कारण सुरक्षित मैसेजिंग में स्वर्ण मानक के रूप में सही ही माना जाता है। हालांकि, Signal को संदेशों को रूट करने के लिए अभी भी एक सेंट्रलाइज़्ड सर्वर के साथ इंटरैक्ट करना होगा, और कुछ न्यूनतम मेटाडेटा (जैसे, आप किससे संपर्क करते हैं, आपने आखिरी बार कब कनेक्ट किया था) सेवा अवसंरचना के लिए दृश्यमान रह सकता है (या कनेक्शन पैटर्न के माध्यम से अनुमान लगाया जा सकता है)। हालांकि Signal अपने द्वारा संग्रहीत डेटा की मात्रा को कम करता है, लेकिन यह कनेक्शन के मेटाडेटा के निशानों को पूरी तरह से खत्म नहीं कर सकता है।

संक्षेप में कहें तो, केवल एंड-टू-एंड एन्क्रिप्शन से मेटाडेटा की निगरानी नहीं रुकती।। यदि रूटिंग इन्फ्रास्ट्रक्चर सेंट्रलाइज़्ड है या कनेक्शन इवेंट्स को लॉग करता है, तो हमलावर आपके संदेशों की कंटेंट को देखे बिना भी पैटर्न का फायदा उठा सकते हैं।

मेटाडेटा के वास्तविक दुनिया में होने वाले परिणाम

आम यूज़र, कार्यकर्ताओं, पत्रकारों या असंतुष्टों के लिए, मेटाडेटा का खुलासा खतरनाक हो सकता है:

- टार्गेटिंग प्रोफाइलिंग: सरकारें या निगम इस बात का विस्तृत सोशल ग्राफ बना सकते हैं कि आप किससे, कब और कितनी बार चैट करते हैं।

- भयभीत करने वाले प्रभाव: यह जानना कि आपका संचार नेटवर्क निगरानी में है, असहमति, पत्रकारिता या सक्रियता को हतोत्साहित करता है।

- अनाम पहचान उजागर करना: हमलावर छद्मनाम अकाउंट को वास्तविक पहचान से जोड़ने के लिए मेटाडेटा को अन्य डेटा स्रोतों (जैसे नेटवर्क लॉग और सार्वजनिक रिकॉर्ड) से सहसंबंधित कर सकते हैं।

- कालिक विश्लेषण: यहां तक कि रुक-रुक कर होने वाले पैटर्न (देर रात संदेश भेजना, कुछ निश्चित लय) भी व्यवहार या संबंधों के बारे में जानकारी लीक कर देते हैं।

यदि आपका ऐप कंटेंट को छुपाता है लेकिन आपके संचार के तरीकों को उजागर करता है, तो आप असुरक्षित बने रहते हैं। यही वह प्रमुख प्राइवेसी संबंधी कमी है जिसे Session दूर करना चाहता है।

Session की रूटिंग आर्किटेक्चर

मेटाडेटा लीक को रोकने के लिए, Session अपनी पूरी रूटिंग संरचना को नेटवर्क लेयर से लेकर ऊपर तक गुमनामी को ध्यान में रखते हुए डिजाइन करता है। यह प्रक्रिया अनियन रिक्वेस्ट, "स्वार्म्स" और डीसेन्ट्रलाइज़्ड नोड्स के संयोजन के माध्यम से होती है

आइए समझते हैं कि यह कैसे काम करता है, और यह WhatsApp, Telegram और Signal द्वारा उपयोग किए जाने वाले पारंपरिक रूटिंग से कैसे अलग है।

Session आपके संदेशों को कैसे रूट करता है

अनॉनिमस अकाउंट ID

Session पंजीकरण के लिए फोन नंबर या ईमेल पते का उपयोग नहीं करता है। इसके बजाय, यह एक छद्मनाम वाली सार्वजनिक/प्राइवेट कुंजी जोड़ी उत्पन्न करता है और आपके पहचानकर्ता के रूप में 66-अक्षर वाले अल्फ़ान्यूमेरिक ** Session ID** का उपयोग करता है। क्योंकि कोई वास्तविक पहचानकर्ता लिंक नहीं है, इसलिए ऐसी कोई निर्देशिका नहीं है जो वास्तविक यूज़र को अकाउंट ID से जोड़ती हो।

सेवा नोड्स और स्वार्म्स

Session ऑक्सन सर्विस नोड नेटवर्क के ऊपर चलता है। ये नोड्स डीसेन्ट्रलाइज़्ड नेटवर्क बनाते हैं जो संदेशों का परिवहन करता है और अस्थायी भंडारण प्रदान करता है।

ऑफ़लाइन यूज़र के लिए भेजे जाने वाले संदेशों को नोड्स के एक छोटे समूह में बफर किया जाता है जिसे स्वार्म कहा जाता है, जो प्राप्तकर्ता द्वारा उन्हें प्राप्त किए जाने तक एन्क्रिप्टेड पेलोड को संग्रहीत करता है। महत्वपूर्ण बात यह है कि किसी भी एक नोड के पास इस बात की पूरी जानकारी नहीं होती कि कौन किससे बात कर रहा है।

अनियन रूटिंग ("अनियन अनुरोध")

Tor के मॉडल की तरह, जब आप Session पर कोई संदेश भेजते हैं, तो उसे एन्क्रिप्शन की कई परतों (एक ऑनियन की तरह) में लपेटा जाता है और तीन सेवा नोड्स से होकर गुजारा जाता है। प्रत्येक नोड एक परत को हटाता है, केवल तुरंत पहले और बाद वाले हॉप के बारे में ही जानता है।

कोई भी नोड कभी भी संदेश के स्रोत और गंतव्य दोनों के बारे में नहीं जान पाता है। यहां तक कि जब प्राप्तकर्ता बाद में अपने स्वार्म से अनियन रूटिंग के माध्यम से संदेश प्राप्त करता है, तब भी दोनों दिशाओं में लिंक अस्पष्ट हो जाता है।

कोई केंद्रीय लॉगिंग नहीं, कोई कनेक्शन मेटाडेटा नहीं

Session के डिजाइन में जानबूझकर ऐसे केंद्रीय सर्वरों की आवश्यकता से बचा गया है जो मेटाडेटा को लॉग करते हैं। संदेश ग्राफ़ का कोई केंद्रीय डेटाबेस नहीं है, और नोड्स केवल रूटिंग और अस्थायी बफ़रिंग के लिए आवश्यक न्यूनतम डेटा ही संग्रहीत करते हैं।

परंपरागत मैसेजिंग ऐप्स के विपरीत, Session का नेटवर्क डिज़ाइन विश्वास को वितरित करने और मेटाडेटा को खंडित करने का प्रयास करता है ताकि कोई भी विरोधी संचार चैनल की पूरी तस्वीर को फिर से इकट्ठा न कर सके। जैसे-जैसे AI तकनीक में तेजी आ रही है, इस तरह की डीसेन्ट्रलाइज़्ड सुरक्षा व्यवस्थाएं महत्वपूर्ण होती जा रही हैं।

Session में प्राइवेसी बनाए रखने वाली सुविधाएँ

यहां Session की कुछ प्रमुख प्राइवेसी विशेषताएं दी गई हैं और बताया गया है कि इनमें से प्रत्येक विशेषता निगरानी और मेटाडेटा के खुलासे से सुरक्षा प्रदान करने में कैसे मदद करती है।

इन विशेषताओं का संयुक्त उद्देश्य उस डेटा क्षेत्र को संकुचित करना है जिसका उपयोग विरोधी कर सकते हैं। जैसा कि Session ने अपने वाइटपेपर में वर्णित किया है, सिस्टम का लक्ष्य “न्यूनतम मेटाडेटा रिसाव या मेटाडेटा न्यूनतमवाद है।

बेशक, कोई भी प्रणाली परिपूर्ण नहीं होती। उदाहरण के लिए, पुश नोटिफिकेशन (FCM या APN के माध्यम से) के लिए समय पर अलर्ट सक्षम करने के लिए कुछ न्यूनतम पहचानकर्ताओं को उजागर करने की आवश्यकता हो सकती है (हालांकि अनियन अनुरोधों के माध्यम से)। और पीयर-टू-पीयर कॉल में फिलहाल कॉल करने वाले पक्ष के IP पते उजागर हो जाते हैं। Session के दस्तावेज़ों में इन कमियों का स्पष्ट रूप से उल्लेख किया गया है।

Session क्यों मायने रखता है

डेटा निगरानी के बदलते परिदृश्य में, कंटेंट को एन्क्रिप्ट करना न्यूनतम आवश्यकता है जिसकी हमें अपेक्षा करनी चाहिए। असली चुनौती मेटाडेटा में है: यह वह ढांचा है जो व्यापक प्रोफाइलिंग से लेकर सटीक लक्ष्यीकरण तक हर चीज को सहारा देता है। NymVPN की तरह ही, Session को मेटाडेटा संग्रह को महंगा, नॉइज़गुल भरा और अविश्वसनीय बनाने के लिए डिज़ाइन किया गया है।

सामान्य यूज़र्ज़ के लिए, इसका मतलब एक ऐसा मैसेंजर है जहां आपके रिश्तों और संपर्क की लय को चुपचाप लॉग और संग्रहीत नहीं किया जाता है। दमनकारी क्षेत्रों में कार्यकर्ताओं, पत्रकारों या आयोजकों के लिए, Session एक निगरानी-विरोधी उपकरण के रूप में काम कर सकता है, जो विरोधियों की नेटवर्क को गुमनाम करने या अनुमानित विश्लेषण लागू करने की क्षमता को कम करता है।

Nym का मिशन नेटवर्क स्तर पर गोपनीयता को बहाल करना है - पहचान को संचार मेटाडेटा से अलग करना है। हमारा मानना है कि इंटरनेट को डिफ़ॉल्ट रूप से प्राइवेट बनाने की इस कोशिश में Session एक उत्कृष्ट साथी हैं।

Session मैसेंजर क्या है? पूछे जाने वाले प्रश्न

Session रूट बिना फोन नंबर, ईमेल या केंद्रीय सर्वर की आवश्यकता के ऑनियन-शैली के नेटवर्क के माध्यम से संदेशों को रूट करता है। यह डिज़ाइन पहचान के जुड़ाव और मेटाडेटा संग्रह को रोकता है, जिससे यह प्राइवेट संचार के लिए एक मजबूत विकल्प बन जाता है।

Signal या Telegram के विपरीत, Session सेन्ट्रलाइज़्ड इंफ़्रास्ट्रक्चर या संपर्क सिंक्रनाइज़ेशन पर निर्भर नहीं करता है। इसे गुमनामी के लिए बनाया गया है — इसमें कोई SIM कार्ड नहीं है, यूज़र डेटा रखने वाले कोई सर्वर नहीं हैं, और कोई IP लॉग नहीं है। प्रत्येक बातचीत एन्क्रिप्टेड होती है और आपकी वास्तविक पहचान से लिंक नहीं की जा सकती।

हाँ। NymVPN जैसे प्राइवेसी-केंद्रित VPN के साथ सेशन को संयोजित करने से आपके IP पते को छिपाकर, नेटवर्क-स्तरीय निगरानी को अवरुद्ध करके और ट्रैफ़िक सहसंबंध हमलों को रोककर सुरक्षा की एक और परत जुड़ जाती है।

Session को गुमनामी के लिए डिज़ाइन किया गया है, लेकिन कोई भी ऐप पूर्ण रूप से अदृश्यता की गारंटी नहीं दे सकता है।