Ботнеты и бэкдоры: бесплатный троянский конь VPN

Поделиться

Представьте, что вас обвиняют в киберпреступлении. Вы мало знаете об Интернете и еще меньше о преступности. И вдруг на вас обрушивается гора цифровой криминалистики и кибербезопасности. Полиция конфискует ваши устройства и прочесывает каждый сантиметр вашей цифровой жизни. Власти наконец сообщают вам, что ваш компьютер и его уникальный IP-адрес несут ответственность за мошенничество в пятизначном диапазоне. А может быть, они говорят, что ты сделал что-то еще более непонятное. В любом случае, вам придется путешествовать по юридическому аду, пытаясь очистить свое имя от преступления, которого вы, вероятно, даже не понимаете. Этот кошмар может быть слишком реальным для многих пользователей Интернета.

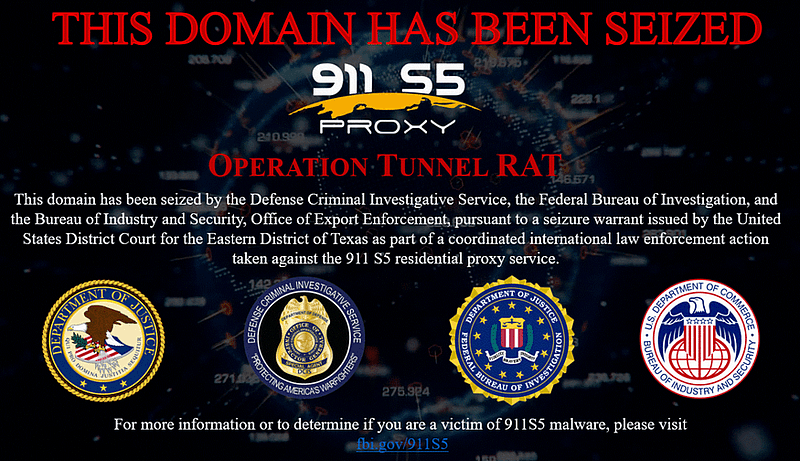

Всего несколько недель назад международная операция под руководством Министерства юстиции США (DoJ) ликвидировала обширный глобальный ботнет под названием 911 S5 . За десять лет то, что Министерство юстиции называет «вероятно, крупнейшим в мире ботнетом за всю историю», проникло на 19 миллионов уникальных IP-адресов почти в 200 странах. Затем доступ к скомпрометированным устройствам продавался преступникам для совершения кибератак, краж, мошенничества и сокрытия незаконной деятельности за IP-адресами ничего не подозревающих пользователей.

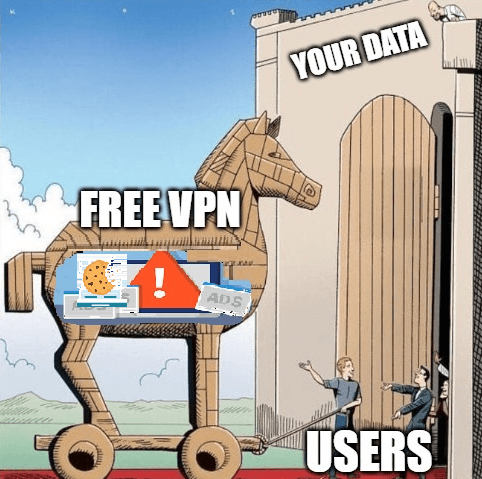

Ключевым моментом в этой истории является то, что ботнет использовал бэкдоры, встроенные в шесть бесплатных программ виртуальной частной сети (VPN) , которые, помимо того, что были функционирующими VPN, также были вредоносным ПО. После ареста предполагаемого бот-мастера Федеральное бюро расследований (ФБР) опубликовало публичное объявление (PSA), предупреждающее пользователей удалить VPN и просканировать свои системы на наличие файлов вредоносного ПО, которые открыли ворота их систем для преступной эксплуатации.

В первых выпусках Nym Dispatch мы сосредоточимся на рисках, связанных с использованием «бесплатных» VPN-сервисов. Как мы будем исследовать на протяжении всей серии статей, многие бесплатные VPN могут представлять реальную угрозу конфиденциальности и безопасности пользователей и почти всегда содержат агрессивные методы, такие как таргетированная реклама. Это полная противоположность основной причине, по которой пользователи обращаются к VPN: подлинной конфиденциальности, безопасности и анонимности в Интернете. Ботнет 911 S5 должен стать тревожным звонком, но проблема гораздо глубже.

ProxyGate 2024: троянский конь стоимостью в несколько миллиардов долларов

Ботнет — это сеть взломанных устройств, которыми может удаленно управлять центральный объект. После проникновения устройства могут затем использоваться для выполнения вредоносных действий за спиной своих операторов, таких как DDoS-атаки, рассылка спама, мошенничество или распространение эксплуататорских материалов, таких как детская порнография.

Имея домашнюю прокси-сеть 911 S5 и 150 серверов по всему миру, бот-мастер продавал доступ к десяткам миллионов IP-адресов через виртуальный рынок. Затем покупатели использовали эти IP-адреса для осуществления широкого спектра незаконных действий, в первую очередь для мошенничества с программой помощи правительству США в борьбе с пандемией на миллиарды долларов посредством фальшивых заявлений заявителей.

Как вообще могла быть возможна операция такого масштаба? Согласно постановлению Министерства юстиции от 10 мая 2024 года, подозреваемый установил бэкдор-доступ к устройствам пользователей, главным образом, предлагая собственное «программное обеспечение VPN бесплатно в Интернете» и скрывая «вредоносные свойства от тех пользователей, которые намеренно загружали то, что, по их мнению, было законная программа VPN». Вредоносное ПО также распространялось через торрент-программы и «услуги с оплатой за установку», при которых цифровым дистрибьюторам платят каждый раз, когда программа, содержащая вредоносное ПО, успешно устанавливается на пользовательское устройство.

Торговая площадка 911 S5 предположительно была заблокирована следователями в 2022 году, а затем вновь появилась под названием «Cloudrouter» в 2023 году. Однако вредоносное ПО продолжало работать в системах пользователей без какого-либо дальнейшего вмешательства, пока ФБР с метким названием «Операция Туннельная крыса» наконец не уничтожило домены VPN и публично обнародовали названия программ VPN.

На момент ареста 24 мая 2024 года предполагаемый ботмастер, по оценкам правительства, в одиночку заработал 99 миллионов долларов прибыли от продажи IP-доступа. Невероятная сумма в 5,9 миллиарда долларов была украдена из программ правительства США по борьбе с пандемией и безработицей. О потерях, боли и замешательстве, которые пережили миллионы ничего не подозревающих людей во всем мире, еще предстоит услышать.

Бесплатный бэкдор VPN

Утверждается, что шесть VPN и прокси-сервисов несут ответственность за предоставление бэкдоров для заражения вредоносным ПО в ботнете 911 S5:

- MaskVPN

- DewVPN

- PaladinVPN

- ProxyGate

- ShieldVPN

- ShineVPN

то именно мы о них знаем? Как и ожидалось, на удивление мало. В обвинительном заключении ясно указано, что эти VPN-сервисы были разработаны специально для создания ботнета. Вредоносное ПО оставалось активным на фоне систем пользователей в виде безобидных на первый взгляд операционных файлов .exe, таких как «MaskVPN.exe», которые, по мнению пользователей, защищали их. Во всяком случае, отсутствие информации об этих VPN, загружаемых миллионами пользователей, является явным признаком того, насколько нерегулируемой и неконтролируемой является индустрия бесплатных VPN.

Вышеупомянутые VPN-сервисы, которые обслуживали реальные домены, были конфискованы ФБР, включая PaladinVPN.com, DewVPN.com и ShineVPN.com. Фиктивный домен для MaskVPN остается активным под названием «maskvpns.com », обещая, что вы, счастливые пользователи, «можете обеспечить безопасность и защиту от утечек [sic] для защиты своей конфиденциальности».

Скриншот домашней страницы paladinvpn.com от 10 июня 2024 г.

На момент публикации многие приложения с названиями вышеперечисленных сервисов по-прежнему доступны для загрузки из Google Play, Apple и других магазинов приложений, таких как ShieldVPN , ShineVPN и MaskVPN , а некоторые, такие как Shine VPN, имеют более 500 тысяч загрузок в Google.Play . Однако у нас нет подтверждения, действительно ли эти приложения соответствуют тем, которые перечислены в постановлении суда, или, скорее, другим одноименным провайдерам. Прокси -сервер ProxyGate , который уже давно помечен фирмами и форумами, занимающимися вопросами безопасности, помечен как вредоносная активность, также, судя по всему, все еще доступен для загрузки как ProxyGate VPN , хотя неясно, соответствует ли это приложение ботнету 911 S5.

Нам придется дождаться более подробной информации о работе этих конкретных VPN-сервисов, о том, какие платформы их распространяли и сколько именно пользователей загрузили их за эти годы. Но есть важные вопросы, которые нам следует задать тем временем:

- Как вредоносные функции этих VPN оставались незамеченными в течение стольких лет?

- Какие еще секретные функции выполняют другие бесплатные VPN, представленные на рынке в настоящее время?

- Сколько нарушений конфиденциальности и рисков безопасности мы готовы принять, чтобы сэкономить несколько долларов каждый месяц, когда мы могли бы инвестировать в настоящий инструмент обеспечения конфиденциальности?

Риски бесплатных VPN

По оценкам , более пятой части людей во всем мире используют VPN, и эта половина использует бесплатную версию, а не платную. Что это означает для конфиденциальности 600 миллионов пользователей VPN по всему миру?

В принципе, в «бесплатном» сервисе нет ничего плохого. И на самом деле существуют надежные поставщики услуг VPN, которые предлагают VPN, сохраняющие конфиденциальность, бесплатно и в качестве общественного блага. Но преобладающие бизнес-модели сотен бесплатных VPN, доступных для скачивания, далеко не альтруистичны: если нет дохода от подписок пользователей, то они наверняка зарабатывают деньги другими способами.

Как мы увидим в продолжающейся серии статей, этот скрытый доход достигается за счет ряда тактик: целевой и встроенной рекламы, продажи пользовательских данных брокерам и даже разрешения третьим сторонам устанавливать файлы cookie в браузеры пользователей для отслеживания их действий. Короче говоря, бесплатные VPN продают конфиденциальность, но они получают прибыль от наблюдения. И целью этой слежки являются не правонарушения, а микродетали нашей личной жизни.

Однако бесплатные VPN, стоящие за ботнетом 911 S3, демонстрируют гораздо более серьезную угрозу безопасности: захват наших устройств и личных данных преступным миром. Конечно, эти вредоносные VPN-сервисы были лишь некоторыми из сотен «бесплатных» VPN, доступных для скачивания пользователями, и, вероятно, они являются одними из худших игроков на рынке. Но потенциальный риск, ставший очевидным в этом случае, с финансовыми потерями в миллиарды долларов для пользователей и учреждений, необходимо воспринимать серьезно.

Ничто не приходит бесплатно

Практически каждый VPN позиционирует себя как инструмент для защиты конфиденциальности пользователей, поскольку он маскирует наши истинные IP-адреса. Многие пользователи могут подумать, что этого достаточно для их нужд. Но они также могут не осознавать, в какой степени метаданные об их личной деятельности в Интернете собираются, массово покупаются и продаются . Какой смысл в защите IP-адресов, если всю нашу историю посещений можно восстановить с помощью алгоритмов на базе искусственного интеллекта?

Бороться с этими методами сбора и использования данных непросто, и вполне разумно, что передовая технология VPN, разработанная специально для защиты вашей конфиденциальности, потребует определенных инвестиций со стороны пользователей. В конце концов, если бы кто-то предложил установить бесплатную систему видеонаблюдения в вашем доме, вы бы без раздумий приветствовали появление технических специалистов?

Когда какое-либо программное обеспечение предлагается бесплатно, скорее всего, существуют скрытые затраты. Эти затраты могут быть такими же простыми, как более медленный или более ограниченный VPN-сервис. Но обычно затраты не столь приемлемы, например, реклама, добавленная в ваш опыт просмотра, которая настраивается посредством алгоритмического анализа всех ваших онлайн-привычек. Хуже того, те же самые записи метаданных регулярно продаются на огромном подпольном рынке, жаждущем IP-адресов и адресов электронной почты, журналов трафика и индивидуальных моделей поведения. И теперь существует реальная вероятность того, что бесплатный VPN уже давно превратил ваш компьютер в зомби-прокси для авторов детской порнографии или мошенников.

Подлинная конфиденциальность в Интернете должна быть фундаментальным правом, но реальность такова, что это непрекращающаяся битва. Победа в этой борьбе для всех во всем мире означает, прежде всего, бдительность в отношении реальных угроз, таких как 911 S5, а также выбор подходящих инструментов для защиты. Бесплатные VPN не являются этими инструментами.

Nym Dispatch

Это первая статья из серии Nym Dispatch , в которой подробно рассматривается экосистема конфиденциальности в Интернете и социальных сетях. Подключайтесь, чтобы узнать больше о рисках и тактиках зарабатывания денег в экономике онлайн-наблюдения, начиная с рынка бесплатного VPN. В этой серии будут рассмотрены методы ведения журналов в бесплатных VPN; их намеренно расплывчатые договоры согласия; как, почему и кому они продают наши данные; и их агрессивная рекламная практика.

Присоединяйтесь к сообществу Nym

Discord // Telegram // Element // Twitter

Приватности нужна компания

Об авторах

Casey Ford, PhD

Руководитель отдела коммуникацийСодержание

Продолжить чтение...

The Nym Dispatch: Арест Дурова пересмотрен

В прошлое воскресенье Павел Дуров, генеральный директор мессенджера Telegram, был арестован французскими властями, когда его частный самолет приземлился недалеко от Парижа

The Nym Dispatch: Массовая блокировка X в Бразилии

Бразильские власти в прошлую пятницу распорядились заблокировать X/Twitter по всей стране, что затронуло более 20 миллионов пользователей X в стране с населением более 215 миллионов человек

ИИ-слежка не спасёт ваших детей: «контроль чатов» снова поднимает голову

Призрак массовой слежки продолжает нависать над Европой